隨著數字化的深入,網絡空間已成為我們生活、工作不可或缺的一部分。一年一度的“國家網絡安全宣傳周”(簡稱網絡安全周)正是集中提升全民網絡安全意識、普及防護知識的關鍵契機。在享受網絡便利的個人信息的泄露風險也日益凸顯,尤其是在高頻使用手機軟件和依賴各類網絡服務的今天。本文將圍繞網絡安全周的精神,探討如何有效應對個人信息泄露,并指導用戶如何安全下載手機軟件及選擇可靠的網絡與信息安全軟件開發路徑。

一、 網絡安全周:意識覺醒的起點

網絡安全周的核心目標在于“網絡安全為人民,網絡安全靠人民”。它提醒我們,網絡安全不僅是技術問題,更是關乎每個人切身利益的社會問題。個人信息作為數字時代的核心資產,其保護首先始于用戶自身安全意識的提升。公眾應主動了解《個人信息保護法》等法律法規,明確個人信息的范圍及自身享有的權利,認識到信息泄露可能導致的財產損失、名譽損害甚至人身安全威脅。

二、 筑起防線:如何應對個人信息泄露

面對潛在或已發生的泄露風險,個人應采取積極主動的防御和應對策略:

- 預防為先,最小化暴露:

- 謹慎授權:在安裝手機軟件或使用在線服務時,仔細審查其申請的權限,僅授予必要權限(如地圖軟件需要位置權限,但記事本軟件通常無需通訊錄權限)。

- 強化密碼:為不同賬戶設置復雜且唯一的密碼,并定期更換。積極啟用雙重身份驗證(2FA)。

- 警惕釣魚:對不明鏈接、附件、中獎信息、冒充官方機構的來電或短信保持高度警惕,不輕易透露個人敏感信息。

- 管理數字足跡:定期檢查并清理社交媒體上的過多個人信息,謹慎在公開平臺分享行程、證件、住址等細節。

- 泄露發生后的應急響應:

- 立即止損:如果發現某個賬戶可能泄露,第一時間修改密碼,并檢查關聯賬戶的安全狀況。

- 通知相關方:如果是銀行卡、支付賬戶等信息泄露,立即聯系銀行或支付平臺凍結賬戶、掛失卡片。

- 保留證據并報案:對詐騙、勒索等違法行為,保存好相關記錄(截圖、通話記錄等),并向公安機關報案。

- 信用監控:關注個人信用報告,防止不法分子利用泄露信息進行非法借貸等。

三、 把好入口:手機軟件的安全下載指南

手機軟件是信息收集的重要入口,安全下載是防線的第一關:

- 選擇官方渠道:優先通過手機自帶的應用商店(如蘋果App Store、華為應用市場等)或軟件官方網站下載。避免使用來路不明的第三方平臺、論壇鏈接或二維碼。

- 核查軟件與開發者:下載前,查看應用詳情、用戶評價、下載量以及開發者信息。對于知名公司開發的應用,通常更可靠。對索權過多、評價可疑的新應用保持謹慎。

- 關注系統與更新:保持手機操作系統和已安裝應用的最新版本,及時修補安全漏洞。

- 安裝安全輔助軟件:可考慮安裝信譽良好的手機安全軟件,協助檢測惡意應用和風險鏈接。

四、 基石構建:網絡與信息安全軟件開發的責任與趨勢

應對深層威脅,最終依賴于堅實可靠的安全技術。網絡與信息安全軟件的開發扮演著基石角色:

- 開發者的安全責任:

- 隱私設計:在軟件開發初期就將隱私保護納入設計(Privacy by Design),遵循數據最小化原則,僅收集實現功能所必需的信息。

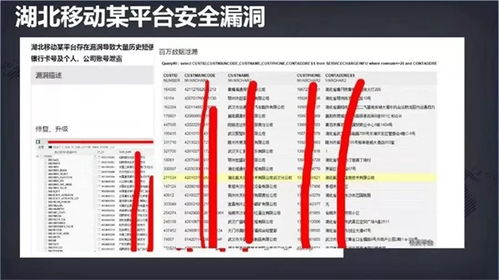

- 安全編碼:采用安全編碼規范,避免常見漏洞(如SQL注入、緩沖區溢出),對傳輸和存儲的數據進行強加密。

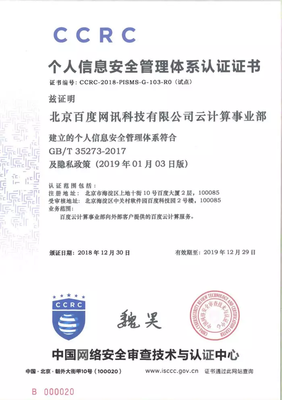

- 透明與告知:提供清晰、易懂的隱私政策,明確告知用戶數據如何被收集、使用和共享,并獲取有效同意。

- 技術發展趨勢:

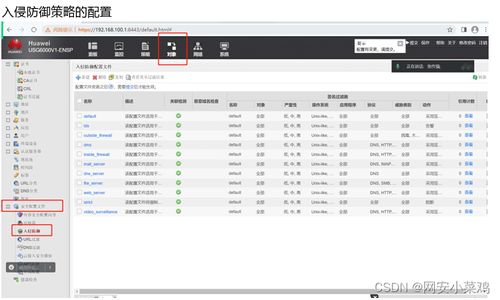

- 零信任安全:不再默認信任內部或外部網絡,對每次訪問請求進行嚴格驗證,正成為企業安全架構的主流。

- 人工智能與機器學習:利用AI技術進行異常行為檢測、威脅情報分析和自動化響應,提升安全防護的智能化水平。

- 隱私計算:通過聯邦學習、安全多方計算等技術,實現在數據“可用不可見”的前提下進行分析與協作,為數據流通與隱私保護找到平衡點。

###

網絡安全周是一年一度的集中提醒,但網絡安全的實踐應是貫穿日常的持久戰。個人需不斷提升安全意識,掌握防護技能;作為用戶,要謹慎把關軟件下載的每一環;而作為產業界,開發者在構建網絡與信息安全軟件時,必須將安全與隱私置于核心。只有個人、企業、社會協同共治,才能有效應對個人信息泄露的挑戰,共同營造一個清朗、可信賴的網絡空間。